- English

- Español

- Português

- русский

- Français

- 日本語

- Deutsch

- tiếng Việt

- Italiano

- Nederlands

- ภาษาไทย

- Polski

- 한국어

- Svenska

- magyar

- Malay

- বাংলা ভাষার

- Dansk

- Suomi

- हिन्दी

- Pilipino

- Türkçe

- Gaeilge

- العربية

- Indonesia

- Norsk

- تمل

- český

- ελληνικά

- український

- Javanese

- فارسی

- தமிழ்

- తెలుగు

- नेपाली

- Burmese

- български

- ລາວ

- Latine

- Қазақша

- Euskal

- Azərbaycan

- Slovenský jazyk

- Македонски

- Lietuvos

- Eesti Keel

- Română

- Slovenski

- मराठी

- Srpski језик

Co to jest ochrona okręgu w module zakłócającym?

Przepraszam, modułzwykle używane w określonych scenariuszach zakłóceń sygnału, a pojawienie się technologii Circle Protection przyniosło jej nowy przełom. Circle Protection może stworzyć unikalny okrągły obszar ochronny podczas pracy przy module zakłócającym. W tym obszarze określone sygnały są skutecznie zakłócane i ekranowane, co zapewnia użytkownikom bardziej niezawodny sposób kontroli sygnału.

Eksperci podkreślają, że zaletą technologii Circle Protection jest jej dokładność i stabilność. Może dostosować wielkość i intensywność obszaru ochrony do różnych potrzeb, dzięki czemu może dobrze działać również w złożonym środowisku. Jednocześnie technologia ta charakteryzuje się wysokim stopniem bezpieczeństwa, aby zapobiec niepotrzebnym zakłóceniom sygnału w urządzeniach peryferyjnych i systemach.

Obecnie wiele przedsiębiorstw zaczęło zwracać uwagę i badać zastosowanie technologii Circle Protection w różnych dziedzinach. Od zakłóceń sygnału i ochrony w obszarze wojskowym, po poufną komunikację i bezpieczeństwo w obszarze komercyjnym - wszystkie mają szerokie perspektywy rozwoju.

W miarę ciągłego rozwoju technologii mamy powody sądzić, że Circle Protection będzie odgrywać ważniejszą rolę w obszarze modułów zakłócających, zapewniając silne wsparcie dla bezpieczeństwa i stabilności sygnału w różnych branżach.

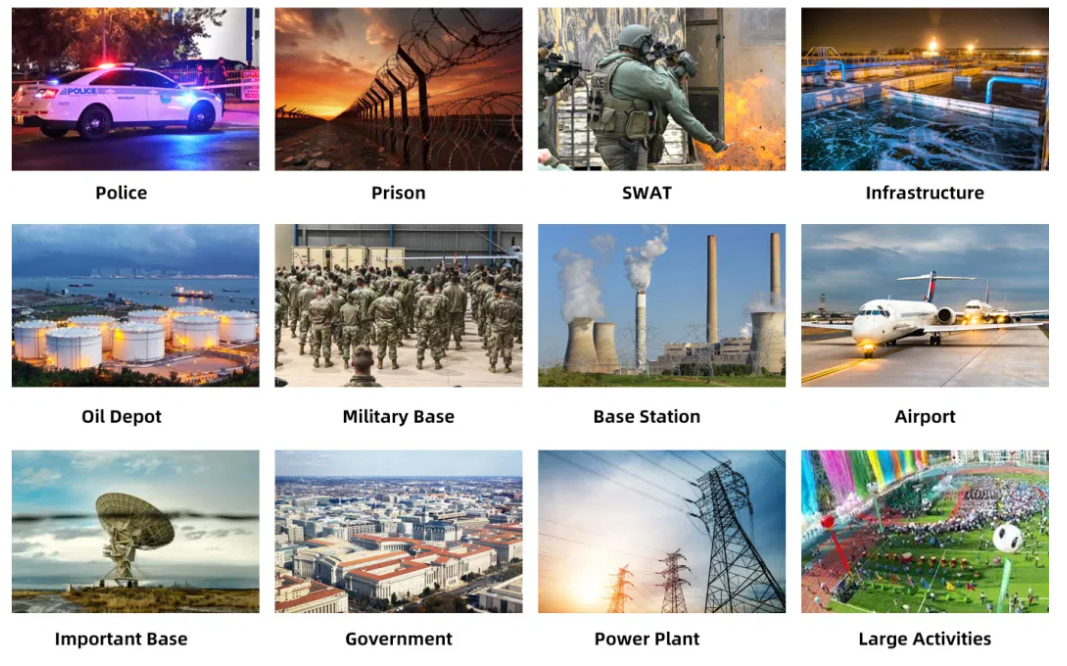

Circle Protection Przykłady zastosowań technologii w różnych dziedzinach:

Pole wojskowe

1. Rozmieszczenie modułów zakłócających z technologią Circle Protection wokół bazy wojskowej może utworzyć określone obszary ekranowania sygnału, aby uniemożliwić wrogowi uzyskanie ważnych treści wywiadowczych i komunikacyjnych w bazie za pomocą środków rozpoznania elektronicznego.

2. W operacjach specjalnych żołnierze noszą zminiaturyzowany sprzęt z technologią Circle Protection w celu tworzenia lokalnych kręgów ochrony przed zakłóceniami sygnału na obszarze misji, aby uniemożliwić wrogowi zdalne sterowanie urządzeniami wybuchowymi lub prowadzenie łączności w celu zapewnienia bezpieczeństwa własnych działań.

Agencja poufności

1. Jednostki ds. poufności mogą wykorzystywać technologię Circle Protection do sprawdzania ważnych obszarów przechowywania plików i sal konferencyjnych, aby zapobiec kradzieży informacji wewnętrznych przez źródła zewnętrzne za pośrednictwem sygnałów bezprzewodowych i zapewnić bezpieczeństwo poufnych informacji.

2. W lokalizacjach, w których przetwarzane są bardzo wrażliwe informacje, zainstaluj potężne systemy zakłócające z technologią Circle Protection, aby uniemożliwić nieautoryzowanym urządzeniom elektronicznym dostęp do danych i ich transmisję.

Bezpieczeństwo najważniejszych wydarzeń

1. Podczas ważnych konferencji międzynarodowych, wydarzeń sportowych i innych okazji zostanie zastosowany sprzęt w technologii Circle Protection, aby uniemożliwić terrorystom wykorzystanie sygnałów bezprzewodowych do detonacji bomb lub innych szkodliwych działań w celu zapewnienia bezpieczeństwa personelu znajdującego się na miejscu wydarzenia.

2. Dla działań, w których biorą udział liderzy krajowi, tworzone są obszary Circle Protection, które zapewniają bezpieczeństwo komunikacji pomiędzy liderami a uczestnikami, jednocześnie zapobiegając złośliwym ingerencjom zewnętrznym.

Ochrona kluczowych obszarów przedsiębiorstwa

1. Ośrodki badawczo-rozwojowe w firmach zaawansowanych technologii mogą wykorzystywać technologię Circle Protection, aby uniemożliwić konkurentom kradzież tajemnic badawczych i handlowych.

2. Centra danych instytucji finansowych wykorzystują tę technologię, aby uniemożliwić hakerom włamanie się do systemu za pomocą sygnałów bezprzewodowych oraz chronić dane finansowe i transakcje klientów.